Wifiphisher — это мощный инструмент, который позволяет использовать метод социальной инженерии для получения пароля. Это означает, что отсутствуют высокие требования к аппаратным ресурсам и не затрачивается большое количество времени для получения пароля методом перебора, успех которого напрямую зависит от использованного словаря. Принцип работы: • Выбирается точка доступа. • На Wi-Fi адаптере атакующего запускается клон этой точки доступа, который копирует точку доступа, но не имеет пароля. • Пользователи отсоединяются от оригинальной точки доступа с помощью деаутентификации. • Оригинальная точка доступа глушится, вынуждая пользователя подключаться к подставной точке доступа. • После подключения к двойнику, запускается один из сценариев социальной инженерии, в котором будет требоваться ввести пароль от точки доступа (например, пользователь будет видеть сообщение о необходимости обновления прошивки роутера). • После ввода данных пользователем, пароль отправляется к атакующему. В стандартном наборе Kali Linux утилиты wifiphisher нет, поэтому установить его необходимо самостоятельно, вместе с дополнительными пакетами, командой: Для проведения атаки требуется наличие беспроводного адаптера, который должен поддерживать режим Монитора. Если все в порядке, то появится окно со списком доступных сетей. Список сетей

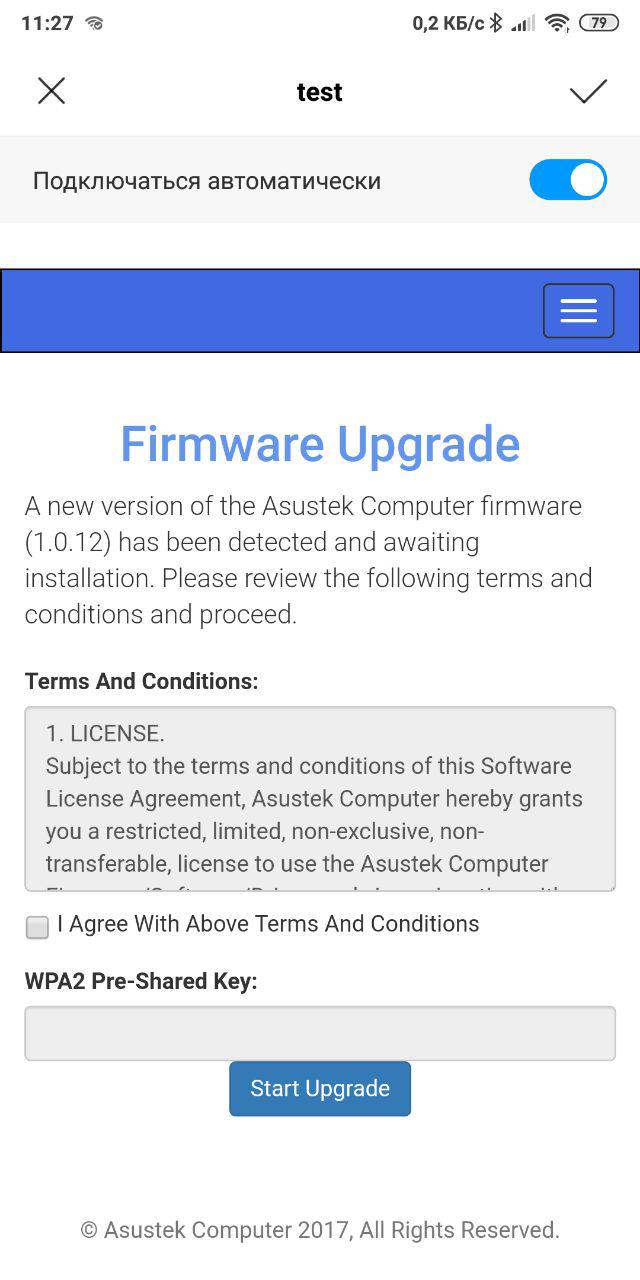

После выбора одной из точек доступа предоставится выбор сценария атаки: 1. Страница обновления прошивки. Страница конфигурации роутера, где предлагается ввести WPA/WPA2 пароль для обновления прошивки. Страница адаптирована для мобильных телефонов. 2. Менеджер сетевых подключений. Имитация менеджера подключения сети. Отображается страница Chrome “Connection Failed” и показывает окно менеджера сетей поверх страницы, который также запрашивает пароль от Wi-Fi. Поддерживается имитация менеджеров сетей ОС Windows и MacOS. 3. Страница входа Oauth. Wi-Fi служба запрашивает учетные данные Facebook для аутентификации с использованием Oauth. 4. Обновление плагина браузера. сценарий для получения жертвами загрузки вредоносных исполняемых файлов (например, вредоносных программ, содержащих полезную нагрузку обратной оболочки). Также есть шаблонный движок, который позволяет создавать собственные сценарии фишинга или настраивать существующие в соответствии со своими потребностями. После выбора сценария произойдет деаутентификация и жертва увидит 2 одинаковые точки доступа. К слову, деаутентификация может и не сработать, если злоумышленник будет находиться слишком далеко от точки доступа жертвы. Если деаутентификация произойдет, то к оригинальной точке доступа жертва уже не сможет подключиться, так как сигнал будет глушиться, но вторая точка доступа позволит подключиться без пароля. Но и здесь есть нюанс – в зависимости от операционной системы устройства клиент может подключиться автоматически к открытой сети либо может потребоваться подключение к сети вручную. Например, если мы выбрали сценарий «обновление прошивки», то пользователь увидит: Глазами пользователя

В это же время атакующий в консоли программы увидит следующее: Глазами атакующего

Поле После того как пользователь введет данные и начнет процесс обновления, атакующий увидит сообщение: Результат

Как защититьсяВ первую очередь, стоит понимать, что подобные атаки относятся к методам социальной инженерии, что подразумевает влияние на психологию людей. Предупрежден – значит вооружен. Поэтому необходимо изучить материал, касающийся социальной инженерии и методах психологического воздействия на человека, а если подобная ситуация произошла — внимательно ознакомиться с предоставленной информацией, чтобы предпринять меры для противодействия злоумышленнику.

| |

|

| |

| Просмотров: 154 | |